Jak bylo popsáno a velmi dobře známo, ransomwarové viry WannaCry si Petya nemohou způsobit škody v tak velkém měřítku, pokud nepoužili službu Windows, vlevo aktivováno uživatelem default de Microsoft z nejméně zvláštních důvodů.

SMBv1 je služba, která byla využívána a mohla proniknout do milionů počítačů Windows PC z celého světa. Ať je to cokoli Windows 10, Windows 8 nebo Windows 7, SMBv1 musí být okamžitě deaktivován.

Než se podíváme do tutoriálu, uvidíme co znamená tento SMBv1.

SMBv1 je starý protokol Server Message Block používá Windows pro sdílení souborů v místní síti. Později byl tento protokol nahrazen dvěma verzemi. SMBv2 si SMBv3, Ten může zůstat aktivní v systému. Jsou bezpečné a nelze je zneužít.

Podle společnosti Microsoft protokol SMBv1 zůstal aktivní v operačních systémech z jednoduchého důvodu, že existuje celá řada staré aplikace používající tento protokol, jsou aktualizovány SMBv2 si SMBv3, Zvláštní důvod, proč něco takového nechat v předstihu vědět kybernetické útoky jako tento protokol je hlavním rizikem.

Jak zakázat SMBv1 na Windows 8 a Windows 10

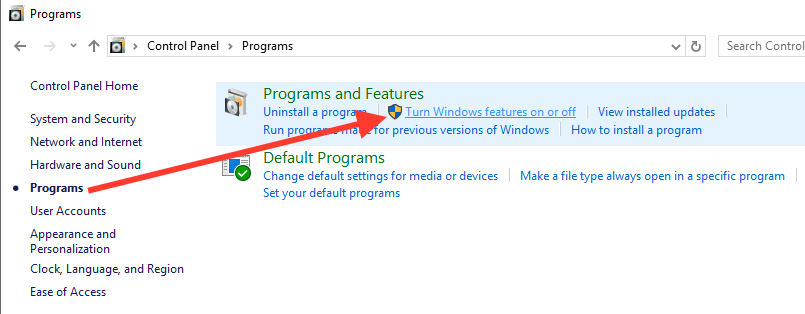

začínající Windows 10 Fall Tvůrci Update (hlavní aktualizace se očekává v září 2017) Microsoft deaktivuje do default SMBv1, Nevíme, proč tolik poškození bylo zapotřebí, než Microsoft učiní toto rozhodnutí, ale je to další diskuse. Do té doby lze SMBv1 velmi snadno deaktivovat řídicí panel → Programy → Otočte Windows funkce zapnuto nebo vypnuto, Nemusíte být vyloučeni v počítačích, abyste to udělali.

- Otevřete řídicí panel a klikněte na „Programy".

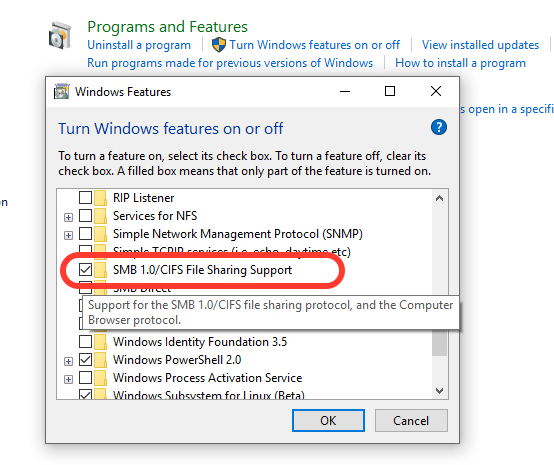

- v seznamu služeb, aplikací a protokolů Windows, identifikovat a zrušit zaškrtnutíPodpora sdílení souborů SMB 1.0 / CIFS"

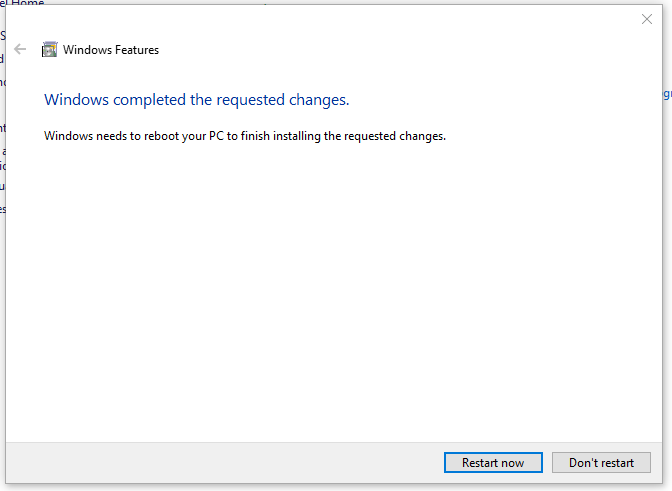

Klikněte na „OK“ a po úspěšné deaktivaci restartujte.

Pro Windows 7, deaktivace SMBv1 je trochu složitější a vyžaduje trochu pozornosti. Musíte upravit registry Windows (Windows Registr) pro deaktivaci protokolu.

Jak zakázat SMBv1 na Windows 7

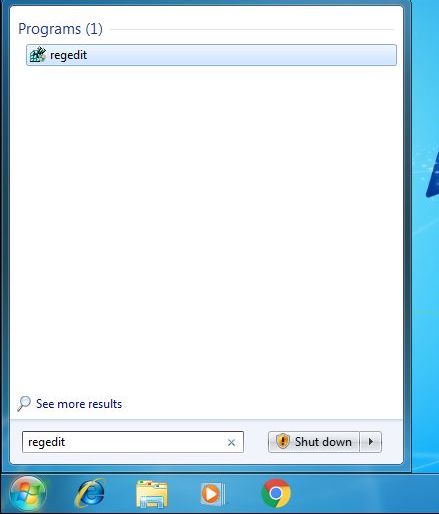

- otevřete Editor registru ze Strat → hledat “regedit".

- v Editoru registru používáme lištu vlevo k navigaci na:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

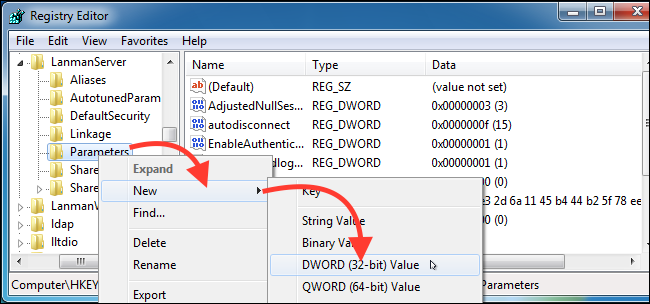

Dalším krokem je vytvoření nového podklíč v části „Parametry“. Klikněte pravým tlačítkem na „parametry”→ Nový → DWORD (32bitová) Hodnota.

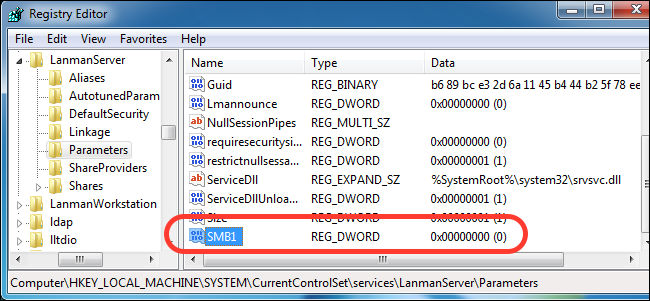

Název nové hodnoty bude „SMB1“ s hodnotou „0“, což znamená, že je deaktivována.

vše, co musíte udělat, je vypnout Editor registru a restartujte operační systém. Po restartu bude protokol SMBv1 deaktivován.

Jako objasnění SMBv1 není přímo odpovědný za infekci ransomware WannaCry si Petya, Prostřednictvím tohoto protokolu bylo povoleno šíření viru pouze do místních sítí, které infikovaly miliony počítačů po celém světě.

Nezapomeňte používat aktuální antivirový software, vytvářet záložní kopie důležitých souborů av neposlední řadě kliknete na tlačítka a odkazy, na které kliknete.